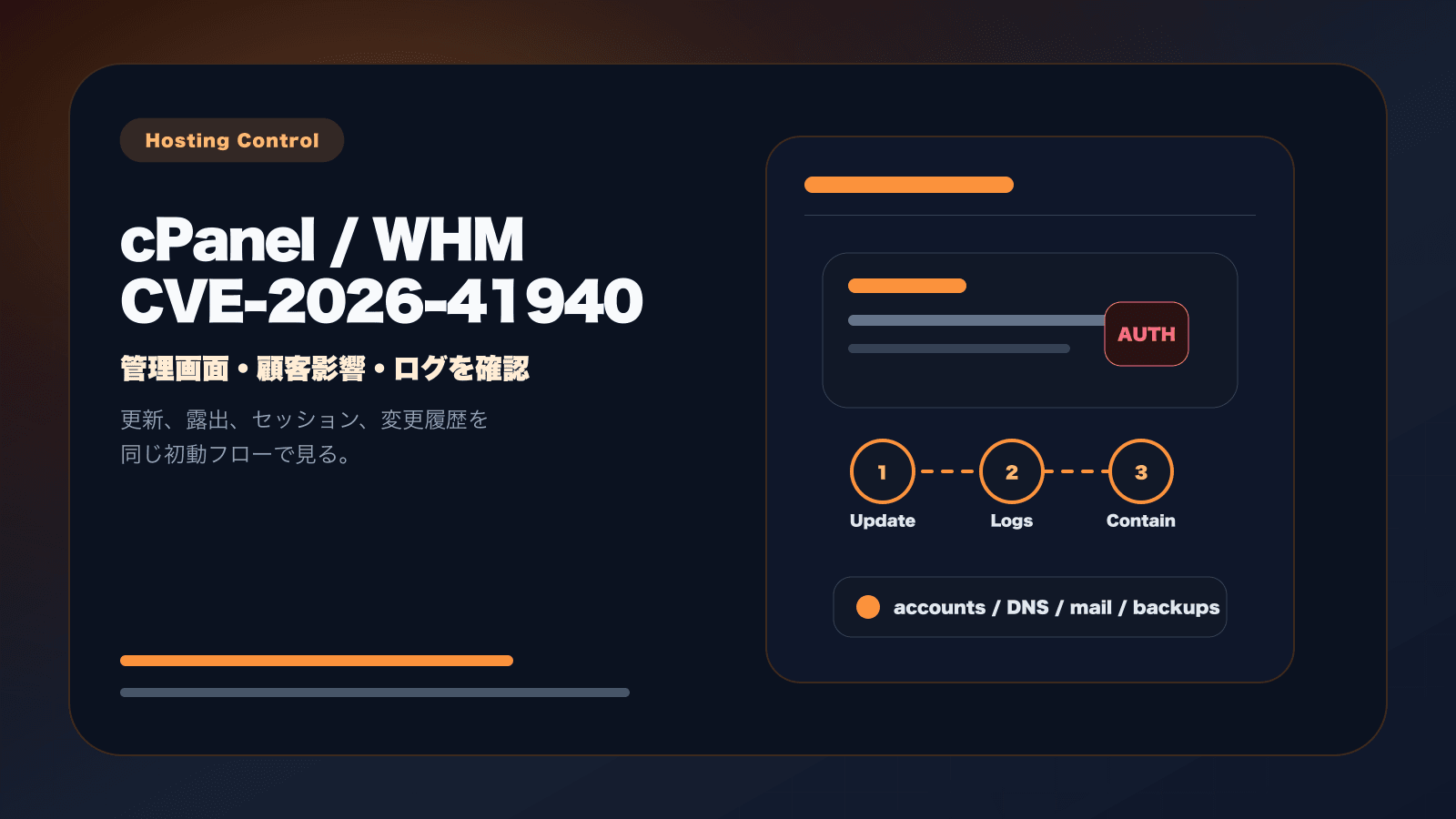

CISA KEVに追加されたcPanel & WHM / WP2のCVE-2026-41940について、公開管理画面、更新状況、ログ確認、顧客影響、初動対応を防御側の観点で整理します。

2026年4月30日、CISAは cPanel & WHM / WP2(WordPress Squared)のCVE-2026-41940 をKnown Exploited Vulnerabilities(KEV)Catalogへ追加した。CISA KEV JSONでは、この脆弱性は「critical functionに対するmissing authentication」とされ、Known Ransomware Campaign Useは Known と記録されている。

この記事では、cPanel公式サポート記事、CISA KEV、NVDの公開情報をもとに、ホスティング管理画面を持つ組織が最初に確認すべきことを整理する。悪用手順、検知スクリプトの詳細、探索方法は扱わず、防御・確認・記録に限定する。

何が起きたか

cPanelは2026年4月28日付で、CVE-2026-41940に関するセキュリティアップデート情報を公開した。CISAは2026年4月30日にKEVへ追加し、連邦機関向けの対応期限を2026年5月3日とした。

この脆弱性の実務上の重さは、cPanelやWHMが単なるWeb管理画面ではなく、ホスティング、メール、DNS、WordPress運用、顧客アカウント管理の制御面になりやすい点にある。侵害や不正操作の有無を確認する場合も、Webサーバーだけでなく、管理画面、認証、セッション、顧客影響、バックアップ、変更履歴を合わせて見る必要がある。

影響を受ける可能性がある組織・担当者

次のような環境では確認優先度が高い。

- cPanel & WHMを使ってホスティングや社内Webサーバーを管理している

- WP2(WordPress Squared)を評価・利用している

- WHM管理画面がインターネットから到達できる

- 顧客サイト、メール、DNS、証明書、バックアップを同一管理面で扱っている

- 委託先や制作会社が管理画面へアクセスしている

担当者としては、サーバー運用者、Web制作・保守担当、ホスティング事業者、情シス、CSIRTが関係する。外部公開管理面の確認には、インターネット公開管理画面 緊急点検チェックリストを合わせて使うと、管理画面、認証、ログ、暫定緩和をまとめて確認できる。

なぜ重要か

CISA KEVでKnown Ransomware Campaign UseがKnownとされている点は、通常の脆弱性対応よりも優先度を上げる根拠になる。ただし、公開情報から確認できる範囲では、自社環境で侵害が起きたと断定できるわけではない。

実務では、次の2つを分けて考える。

- 予防対応: 対象バージョンや構成を確認し、ベンダーが示す緩和策・更新を適用する

- 侵害確認: 既に外部から到達可能だった管理面について、ログ、セッション、アカウント、設定変更を確認する

管理画面の脆弱性では、ページを閉じるだけでは不十分だ。認証情報、APIキー、管理者ロール、メール転送、DNS変更、Webコンテンツ改ざんまで波及する可能性がある。Web改ざん初動テンプレートや漏えい疑い初動テンプレートも、状況に応じて参照する。

まず確認すべきこと

最初に確認するのは、攻撃の再現ではなく、自社の露出と更新状態だ。

- cPanel & WHMまたはWP2を利用しているか

- 管理画面がインターネットから到達できるか

- 管理画面アクセスにMFA、IP制限、VPN、SSOなどの追加制御があるか

- ベンダー公式情報に沿った更新・緩和策が適用済みか

- 管理者、リセラー、顧客、委託先アカウントに不要な権限が残っていないか

- 直近で不審なログイン、設定変更、ファイル変更、メール転送、DNS変更がないか

- 顧客影響や外部説明の必要性を判断するための記録を残しているか

確認結果は「対象外」「対象だが外部非公開」「外部公開だが緩和済み」「外部公開かつ未緩和」「侵害疑いあり」に分けておくと、経営・顧客・委託先への説明がしやすい。

推奨される初動対応

対象環境がある場合は、次の順番で進める。

- ベンダー公式サポート記事を確認し、対象バージョンと推奨対応を特定する

- 更新または緩和策を変更管理に載せ、実施者とロールバック条件を決める

- 外部公開の管理面は、可能な範囲でVPN、IP制限、アクセス制御で露出を下げる

- 管理者アカウント、セッション、APIキー、委託先アクセスを確認する

- 侵害疑いがある場合は、証跡保全、封じ込め、顧客影響確認へ進む

管理画面の認証回避や高権限脆弱性の初動は、管理画面認証回避・境界機器脆弱性 初動対応プレイブックに沿って、封じ込め、調査、復旧、再発防止、報告文の形に落とし込める。

公式情報の確認先

対応判断では、以下の一次情報を優先する。

- cPanel Support: Security CVE-2026-41940 cPanel & WHM / WP2 Security Update

- CISA Known Exploited Vulnerabilities Catalog

- CISA KEV JSON feed

- NVD: CVE-2026-41940

cPanel公式記事には調査用の技術情報も含まれるが、実行や判断は自社の運用責任者、ベンダーサポート、委託先と調整して行う。この記事では、悪用可能な手順や具体的な探索方法は扱わない。

関連するCyberLens内部リンク

- インターネット公開管理画面 緊急点検チェックリスト

- 管理画面認証回避・境界機器脆弱性 初動対応プレイブック

- Web改ざん初動テンプレート

- CVE初動対応チェックリスト

- 管理プレーンとは

- CVEとCVSSの違い

実務での使い方

cPanel/WHMのような管理画面は、Web担当、インフラ担当、委託先、ホスティング事業者の責任境界が分かれやすい。この記事を読んだら、まず自社の管理画面一覧を作り、外部公開・MFA・更新状態・委託先アクセスを一度に確認する。対象外だった場合も、確認日時と根拠を残しておくことが次回の初動を速くする。