CISA KEVに追加されたPAN-OS CVE-2026-0300について、User-ID Authentication Portalの公開状況、信頼ゾーン制限、無効化判断、初動確認を防御側の実務観点で整理します。

2026年5月6日、CISAは Palo Alto Networks PAN-OSのCVE-2026-0300 をKnown Exploited Vulnerabilities(KEV)Catalogに追加した。対象はPAN-OSの User-ID Authentication Portal(Captive Portal) に関する脆弱性で、Palo Alto Networksの公式アドバイザリでは、公開インターネットや信頼できないネットワークから同ポータルへ到達できる構成でリスクが高いと説明されている。

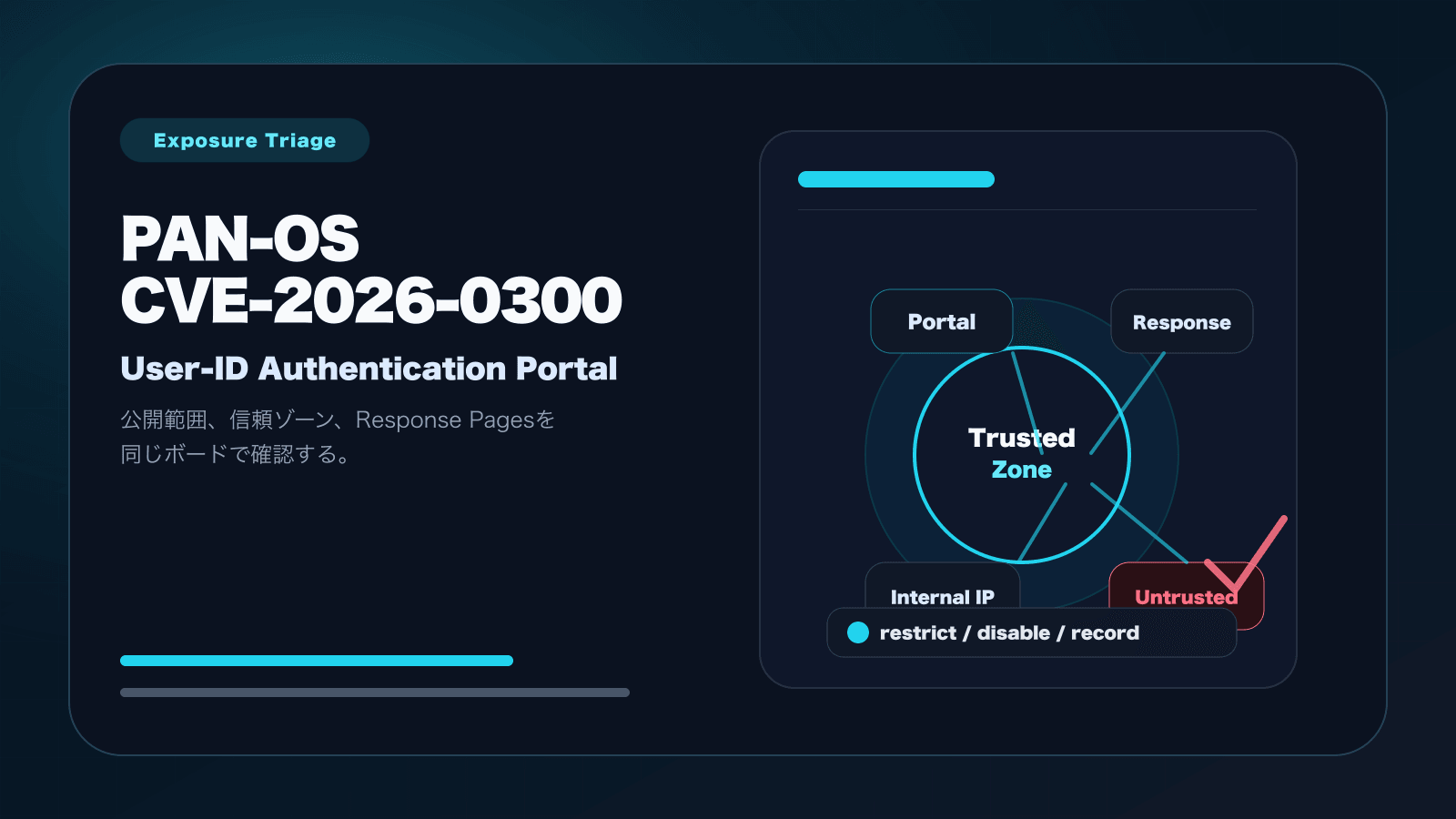

この記事では、攻撃手順やPoCには触れず、防御側が最初に確認すべきポイントに絞って整理する。現時点で公開情報から確認できる範囲では、重要なのは「対象バージョンか」だけではなく、User-ID Authentication Portalが有効か、どのゾーンから到達できるか、Response Pagesが信頼できない入口に残っていないかを切り分けることだ。

何が起きたか

CVE-2026-0300は、Palo Alto Networksが2026年5月5日に公開し、5月7日に更新したPAN-OSの脆弱性だ。公式アドバイザリではSeverityはCritical、Exploit MaturityはAttackedとされ、限定的な悪用が観測されていると説明されている。

CISA KEVでは2026年5月6日に追加され、連邦機関向けの対応期限は2026年5月9日とされた。CISAが示す要求事項は、ベンダー指示に沿った緩和策の適用、クラウドサービスの場合のBOD 22-01に沿った対応、または緩和できない場合の利用停止だ。ベンダー修正版が揃うまでの回避策として、User-ID Authentication Portalへのアクセスを信頼ゾーンに制限すること、不要な場合は無効化することが挙げられている。

影響を受ける可能性がある組織・担当者

影響確認の対象は、PA-SeriesまたはVM-Series firewallでUser-ID Authentication Portalを使っている組織だ。Prisma Access、Cloud NGFW、Panorama appliancesは公式アドバイザリ上では影響なしとされている。

特に確認が必要なのは次の担当者だ。

- ファイアウォール、VPN、境界機器を管理している情シス・ネットワーク担当

- 外部公開資産や管理プレーンの棚卸しを担当するセキュリティ担当

- PAN-OSの変更管理、パッチ適用、保守契約を管理するインフラ担当

- User-IDやCaptive Portalを認証・アクセス制御の一部として使っている運用チーム

公開管理画面や認証ポータルは、通常のWebアプリよりも「誰が管理し、どのネットワークから到達できるか」が曖昧になりやすい。CyberLensの管理プレーンセキュリティでも扱っている通り、管理面は機能そのものより先に露出範囲を確認する必要がある。

なぜ重要か

この脆弱性の実務上の論点は、製品名よりも 公開された管理・認証プレーン にある。Palo Alto Networksは、User-ID Authentication Portalがインターネットや信頼できないネットワークへ公開されている場合にリスクが高いと説明している。一方で、ベストプラクティスに沿って信頼できる内部IPに限定していれば、リスクは大きく下がる。

つまり、初動で見るべきことは次の3つだ。

- 自社に対象PAN-OSがあるか

- User-ID Authentication Portalが有効か

- 信頼できないネットワークから到達できる構成か

「対象バージョンが存在する」だけで全資産を同じ緊急度にするのではなく、外部露出、利用有無、代替手段、暫定緩和の可否を分けて優先度を決める。CVE対応の基本的な切り分けは、CVE初動対応チェックリストも併用すると整理しやすい。

まず確認すべきこと

攻撃再現ではなく、管理画面と構成管理の観点で以下を確認する。

- PA-SeriesまたはVM-Series firewallでPAN-OSを利用しているか

- User-ID Authentication Portalが有効になっているか

- Portalが信頼ゾーンだけでなく、信頼できないゾーンやインターネット側から到達可能になっていないか

- Response Pagesを有効にしたInterface Management Profileが、信頼できない入口に付与されていないか

- 対象バージョン、修正予定バージョン、保守契約、変更可能なメンテナンスウィンドウを確認したか

- Threat Preventionなど補償統制がある場合でも、露出制限と無効化判断を後回しにしていないか

ここで重要なのは、「見えるかもしれない」ではなく、資産台帳、ファイアウォール設定、外部露出管理、変更履歴を突き合わせることだ。公開管理面の棚卸しには、今回追加したインターネット公開管理画面 緊急点検チェックリストを使える。

推奨される初動対応

最初の判断は、パッチ適用と暫定緩和を並行して進めることだ。公式アドバイザリでは複数ブランチの修正リリース予定が示されているため、自社利用バージョンに対して適用可能な修正版と予定日を確認する。

パッチ適用まで時間がかかる場合は、次の順番で被害面を小さくする。

- User-ID Authentication Portalが不要なら無効化する

- 必要な場合は信頼できる内部ゾーン・内部IPだけに制限する

- 信頼できない入口に付与されたResponse Pagesを見直す

- 変更内容、影響範囲、残リスク、再確認日時をチケットに残す

- 既に信頼できない入口に公開されていた場合は、ログ確認とインシデント初動の判断へ進む

外部公開されていた可能性が高い場合は、管理画面認証回避・境界機器脆弱性 初動対応プレイブックで、封じ込め、ログ確認、復旧判断、報告文の作成まで進める。

公式情報の確認先

対応判断では、以下の一次情報を優先する。

- Palo Alto Networks Security Advisory: CVE-2026-0300

- CISA Known Exploited Vulnerabilities Catalog

- CISA KEV JSON feed

- NVD: CVE-2026-0300

製品の設定確認や修正版の適用可否は、必ずベンダー公式アドバイザリ、保守契約、社内変更管理ルールに従う。公開情報だけで自社影響を断定しない。

関連するCyberLens内部リンク

実務での使い方

このニュースを読んだら、まず対象製品の有無を確認し、該当する場合は公開管理面の棚卸しへ進む。PAN-OSだけでなく、VPN、MDM、cPanel、SaaS管理画面など、同じ「管理プレーン」が外へ出ていないかも合わせて点検しておくと、次のKEV追加時の初動が速くなる。