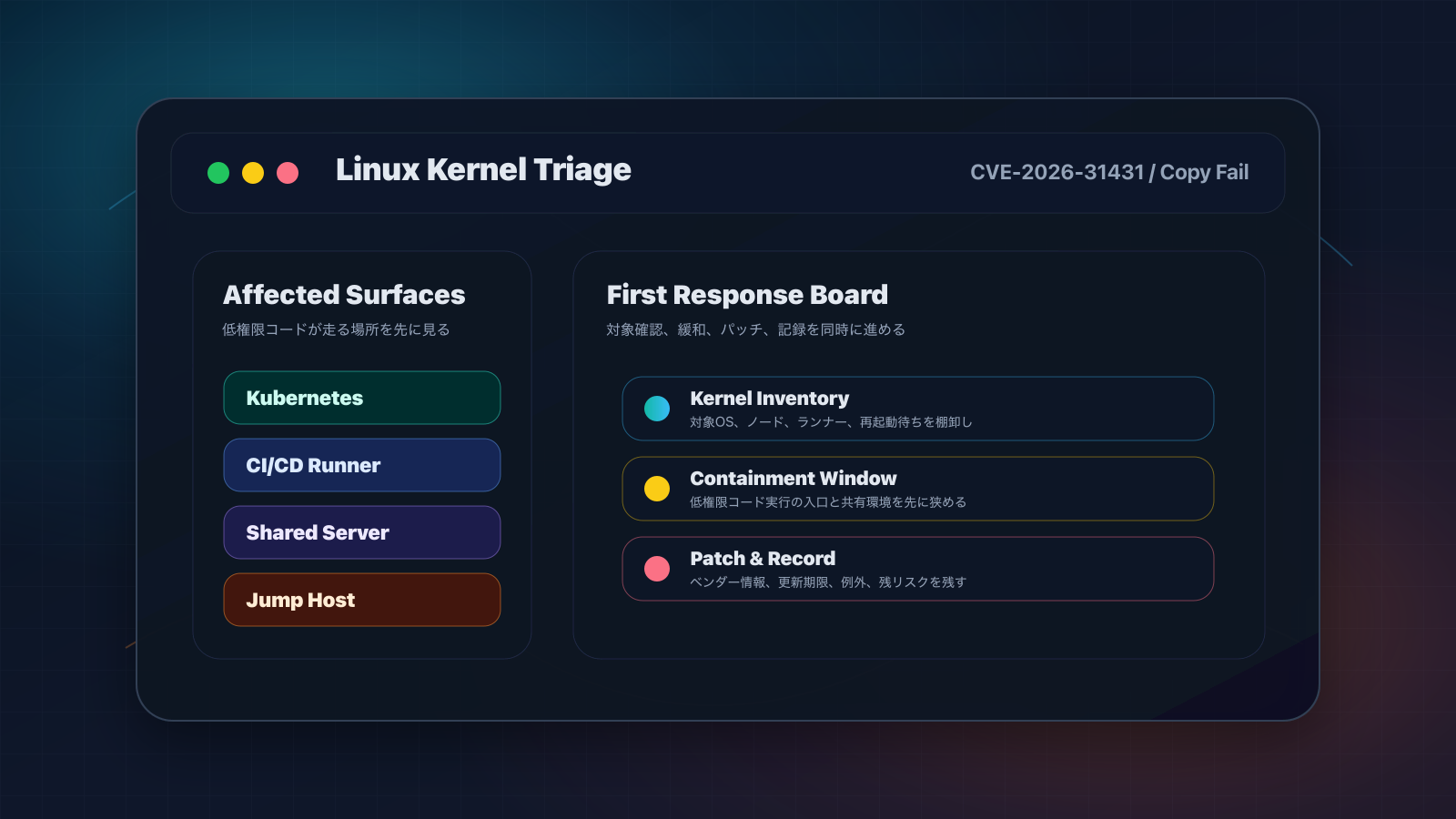

CISA KEVに追加されたLinux KernelのCVE-2026-31431 Copy Failについて、対象サーバー、Kubernetes、CI/CDランナーで最初に確認すべき影響範囲、パッチ判断、暫定緩和、記録の残し方を整理する。

何が起きたか

2026年5月1日、CISAは Linux Kernel の CVE-2026-31431 を Known Exploited Vulnerabilities Catalog(KEV)へ追加した。CISAのKEV JSONでは、Linux Kernel の「Incorrect Resource Transfer Between Spheres」によって権限昇格につながる可能性がある脆弱性として整理され、米国連邦機関向けの対応期限は2026年5月15日とされている。

この脆弱性は、通称 Copy Fail としても扱われている。NVDでは、Linux kernel の crypto: algif_aead に関する修正として説明されており、kernel.org 由来のCVEとして2026年4月22日に公開、2026年5月12日に更新されている。

重要なのは、「外部から直接侵入できる脆弱性」として読むより、すでに限定的な実行権限を得た攻撃者が root 権限へ進む経路として読むことだ。Microsoft Defender Security Research Teamも、ローカルの非特権ユーザーとしてコード実行できることが前提であり、SSH、CIジョブ、コンテナ侵害などの初期足場と組み合わさると影響が大きくなると説明している。

この記事では、PoC、悪用コード、payload、探索クエリ、再現手順は扱わない。目的は、Linuxサーバー、Kubernetesノード、CI/CDランナーを運用する担当者が、対象確認、暫定緩和、パッチ判断、記録を進めるための防御側の初動整理である。

影響を受ける可能性がある組織・担当者

優先して確認したいのは、単に「Linuxを使っているか」ではない。CVE-2026-31431はローカル権限昇格の文脈で読むため、低権限のコード実行を許す場所ほど実務上の優先度が上がる。

| 確認対象 | なぜ優先するか |

|---|---|

| Kubernetesノード | コンテナはホストカーネルを共有するため、コンテナ内の足場がノード全体の問題へ広がる可能性がある |

| CI/CDランナー | 外部コントリビューター、委託先、ビルドスクリプトなど、信頼境界が複雑になりやすい |

| 共有開発サーバー | 複数ユーザーが同じカーネル上で作業するため、最小権限だけでは抑えきれない場合がある |

| 踏み台・管理サーバー | 侵害時に横展開や認証情報アクセスの起点になりやすい |

| ホスティング・マネージド環境 | 自社でカーネル更新できない場合、ベンダー対応状況と暫定策の確認が必要になる |

個人のLinuxデスクトップでも無関係ではないが、企業実務ではまず「不特定または広い範囲の処理が走るLinux基盤」から確認するのが現実的だ。

なぜ重要か

CVE-2026-31431は、入口そのものというより、侵害後の権限境界を壊す可能性がある。つまり、フィッシング、脆弱なWebアプリ、漏えいしたSSH鍵、悪意あるCIジョブ、脆弱なコンテナイメージなどで一度低権限の実行に到達されると、その後の被害範囲が広がりやすい。

特に注意したいのは、次の3点だ。

- ローカル権限昇格は検知が遅れやすい。 外部からの大量スキャンのように入口で目立つとは限らない。

- コンテナ環境ではホストカーネルが共通になる。 アプリケーション単位の隔離だけで判断すると、ノード単位の影響を見落とす。

- パッチ適用に再起動やノード入れ替えが絡みやすい。 通常のアプリ更新より、変更管理と業務調整が必要になる。

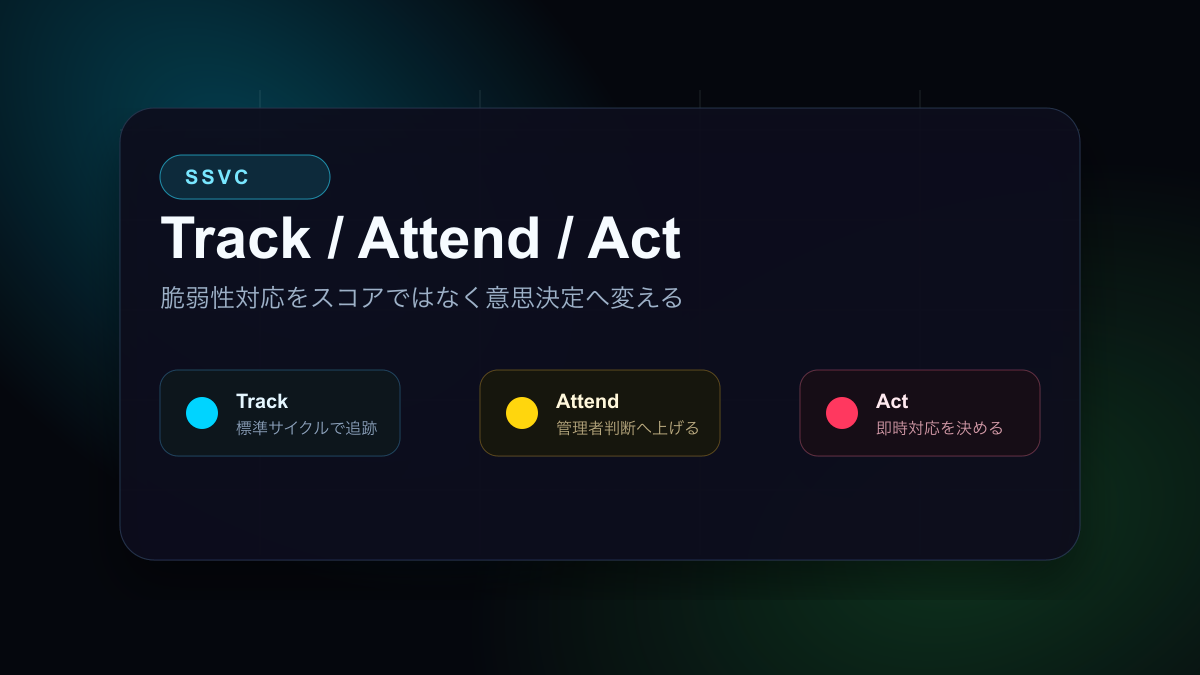

権限昇格 の基本を押さえておくと、この脆弱性の位置づけが読みやすい。CVE対応の優先度判断は、KEVとは ─ CVSSだけに頼らない脆弱性対応の優先順位 と合わせて見るとよい。

まず確認すべきこと

最初の30分で確認したいのは、攻撃の細部ではなく、自社の判断に必要な材料だ。

| 確認項目 | 見るポイント |

|---|---|

| 対象Linuxの有無 | 物理サーバー、VM、Kubernetesノード、CIランナー、踏み台、委託先管理環境 |

| カーネル更新状況 | ディストリビューションの公式アドバイザリ、適用済みkernel、再起動待ちの有無 |

| 実行権限の境界 | 一般ユーザー、CIジョブ、コンテナ、外部委託アカウントがコード実行できる範囲 |

| 監視とログ | EDR、auditd、SIEM、Kubernetes監査ログ、CI実行履歴 |

| 暫定緩和の可否 | ベンダーが案内する緩和策、ノード隔離、ランナー停止、アクセス制限、ワークロード退避 |

この確認では、CVE番号だけをチケットへ貼るのではなく、「どのLinux基盤が対象で、誰がいつまでに何を判断するか」まで残す。作業化する場合は、CVE初動対応チェックリスト を使うと抜けを減らせる。

推奨される初動対応

1. カーネル更新の責任者と対象範囲を分ける

Linuxのカーネル更新は、アプリケーション担当だけでは完了しないことが多い。インフラ、SRE、委託先、クラウド運用、セキュリティ担当で対象範囲を分け、誰が判断するかを明確にする。

特に Kubernetes では、コントロールプレーン、ワーカーノード、マネージドノードグループ、自前ノード、CI専用ノードを同じ扱いにしない。更新できる範囲と、クラウド事業者やベンダーの対応を待つ範囲を分ける。

2. 低権限コード実行が起きる場所を先に絞る

すべてのLinuxを同じ緊急度で扱うと、現場が詰まる。優先度を上げるべきなのは、外部入力、ビルド処理、コンテナ実行、共有ログイン、委託先作業がある場所だ。

例として、次の環境は早めに確認したい。

- Pull Requestや外部パッケージを扱うCI/CDランナー

- インターネット公開サービスを載せるKubernetesノード

- 複数ユーザーがログインする開発・踏み台サーバー

- 一時作業用アカウントや委託先アカウントが残るサーバー

- 古いカーネルのまま再起動待ちになっているサーバー

3. パッチ前の暫定緩和を「記録付き」で置く

すぐにパッチや再起動ができない環境では、ベンダー公式情報に基づく暫定緩和を検討する。ここで重要なのは、緩和策そのものよりも、いつまでの暫定策か、何をもって解除するかを残すことだ。

「業務影響があるので後日対応」だけでは、例外が無期限化する。期限、承認者、残リスク、再評価条件をチケットに残し、必要に応じて セキュリティ例外申請の書き方 の考え方を使う。

4. 侵害済み前提で見る範囲を決める

CISA KEVに入った脆弱性は、単なる将来リスクではなく、悪用確認済みのシグナルとして扱う。Microsoftの公開情報では、観測は限定的でPoCテスト中心と説明されているが、自社の高リスク環境では「低権限実行が起きた後に何が見えるか」を確認したい。

確認対象は、root権限取得そのものの再現ではなく、次のような防御側の痕跡だ。

- 直近の不審なCIジョブ、失敗ジョブ、外部PR由来の実行

- コンテナ内からの異常なプロセス起動や権限境界に近い操作

- 共有サーバーでの不審ログイン、短時間のコマンド実行、監査ログ欠落

- EDR、auditd、SIEM、Kubernetes監査ログでのアラート有無

公式情報の確認先

この脆弱性は、ディストリビューションやクラウド環境ごとに対応状況が変わる。最終判断は必ず公式情報で確認する。

- CISA Known Exploited Vulnerabilities Catalog

- CISA KEV JSON feed

- NVD: CVE-2026-31431

- Linux kernel CVE announcement: CVE-2026-31431

- Microsoft Security Blog: CVE-2026-31431 Copy Fail

関連するCyberLens内部リンク

まとめ

CVE-2026-31431は、外部から単独で侵入する脆弱性としてではなく、Linux基盤で低権限実行が起きた後の被害拡大を抑える観点で見るべき脆弱性だ。Kubernetesノード、CI/CDランナー、共有開発サーバー、踏み台サーバーを持つ組織では、対象カーネル、パッチ可否、再起動計画、暫定緩和、監査ログ確認を早めに揃えたい。

まずは CVE初動対応チェックリスト で対象資産と判断材料を整理し、対応優先度は KEV、CVSS、SSVC を組み合わせて決める。対応できない環境が残る場合は、例外として流さず、期限付きの残リスクとして記録することが重要だ。